Defekt & Fehler

Sollte Ihre Athene defekt sein, können Sie sich kostenfrei eine neue Athene-Karte im HRZ-Service-Center Stadtmitte sowie im HRZ-Service-Center Lichtwiese ausdrucken lassen.

Bitte bringen Sie die defekte Karte zum Austausch mit.

In solchen Fällen wurde meist die Karte vom Lesegerät zu früh entfernt, bevor z.B. ein Abbuchungsvorgang beendet wurde. Sie müssen mit Ihrer Athene-Karte exakt an das Lesegerät, welches den Fehler verursacht hat, und die Karte erneut auflegen, bis der Buchungsvorgang beendet ist. Der Fehlercode zeigt an, an welchem Gerät der Fehler produziert wurde. Bei der Interpretation des Fehlercodes können Ihnen sowohl die Mitarbeiter/innen des Studierendenwerks an den Mensakassen als auch die Mitarbeiter/innen der HRZ-Servicetheke, Standort Stadtmitte, behilflich sein.

Kommen sie zuerst zu uns an die Servicetheke und lassen sich dort eine neue Athene-Karte ausstellen. Die alte Karte erhalten Sie entwertet wieder zurück, um mit dieser beim Studierendenwerk die Auszahlung starten zu können.

Die Auszahlung von Restguthaben auf defekten Athene-Karten können Sie nur noch über das Studierendenwerk durchführen lassen. Das Vorgehen ist auf der Webseite der Hochschulgastronomie erklärt: http://studierendenwerkdarmstadt.de/hochschulgastronomie/chipkarten/auszahlung-defekter-chipkarten/

Verlust, Austausch und Rückgabe

Wenn Sie Ihre Athene-Karte verloren haben, sollten Sie möglichst zeitnah Ihr Lesekonto in der ULB sperren.

Die Auszahlung des Guthabens ist leider nicht möglich.

Eine neue Athene-Karte können Sie sich kostenfrei im HRZ-Service-Center Stadtmitte sowie im HRZ-Service-Center Lichtwiese ausdrucken lassen.

Bitte achten Sie darauf, dass Sie in der Accountverwaltung ein aktuelles Foto hinterlegt haben.

Sollten wiedergefundene Karten im HRZ-Service abgegeben werden, informieren wir Sie über die in der Accountverwaltung eingetragene E-Mailadresse.

Wenn Ihre Karte gestohlen wurde, können Sie sich kostenfrei eine neue Athene-Karte im HRZ-Service-Center Stadtmitte sowie im HRZ-Service-Center Lichtwiese ausdrucken lassen.

Ihr Lesekonto in der ULB (06151 – 16-76210) sollten Sie unverzüglich sperren.

Die Auszahlung des Guthabens durch das Studierendenwerk ist leider nicht möglich.

Die Athene-Karte verliert beim Ausscheiden aus der TU Darmstadt (z. B. bei Exmatrikulation oder Beendigung des Dienstverhältnisses) ihre Gültigkeit und kann vom Nutzenden selbstständig vernichtet werden.

Bei einer Namensänderung (egal ob Vor- oder Nachname) können Sie sich kostenfrei eine neue Athene-Karte ausstellen lassen. Soweit Ihr Name im internen IDM System bereits geändert ist, können Sie hierfür einfach Ihre alte Athene-Karte an die Servicetheke bringen. Dort können Sie sich direkt die neue Athene-Karte ausstellen lassen.

Details zur Athene-Karte

Die Athene-Karte wird für alle Studierenden und Mitarbeitenden der TU Darmstadt ausgestellt. Weitere Informationen erhalten Sie hier.

Zur Erstellung der Athene-Karte laden Sie bitte ein Foto im Benutzerportal hoch. Weitere Informationen

Die Athene-Karte ersetzt nicht die Mobilitätskarte. Sie dient lediglich dazu, sich bei einer Fahrkartenkontrolle als Beschäftigte_r der TU Darmstadt auszuweisen. Die Mobilitätskarte ist nur in Verbindung mit einer Athene-Karte mit Lichtbild gültig!

Die Athene-Karte ist nur für Studierende und Mitarbeiter/innen der TU Darmstadt vorgesehen.

Folgende Personenkreise erhalten KEINE Athene-Karte: Lehrbeauftragte, Freunde der TU Darmstadt, Gast-Wissenschaftler, Studierende anderer Hochschulen und alle externen Personen.

Wenn Sie einen Bibliotheksausweis für die Universitäts- und Landesbibliothek benötigen (ULB-Karte), wenden Sie sich bitte an die dortigen Mitarbeiter/innen. Für eine Chipkarte des Studentenwerks stehen Ihnen die Mitarbeiter/innen an den Mensa-Kassen zur Verfügung.

Das Porträtfoto muss frontal aufgenommen und Ihr Gesicht gut erkennbar sein.

Die Benennung von Titeln, auch akademischen, ist auf der Athene-Karte nicht vorgesehen.

Auf der Athene-Karte bitte nicht unterschreiben! Die Athene-Karte ist ohne Unterschrift gültig. Das matte Thermodruckfeld wird durch Beschriftungen für zukünftige Funktionen unbrauchbar.

Beim Studierendenwerk Darmstadt wird bei der Benutzung der Athene-Karte als elektronische Geldbörse nur die 17-stellige Kartennummer (links oben auf der Karte) sowie der Status (z.B. „Studierende_r TUD“, „Studierende_r HDA“, „Mitarbeiter_in TUD“ oder „Mitarbeiter_in Studierendenwerk“) verwendet. Alle Transaktionsdaten der elektronischen Geldbörse werden im Rahmen der gesetzlichen Aufbewahrungsfrist für elektronische Kassensysteme 10 Jahre gespeichert und dann gelöscht.

Alle Fragen zu den Themen „Service Groupware“, „Groupware Grundversorgung“, „Kunde im Service Groupware / nicht Kunde im Service Groupware“ … werden in dieser FAQ beantwortet.

Mitarbeitende haben über folgende URL direkten Zugang zu Webmail:

Wenn Sie Ihr Passwort vergessen haben dann lesen Sie im Absatz „Hilfe, ich habe mein Passwort vergessen“ weiter. Ansonsten überprüfen Sie zunächst, ob Sie in der Accountverwaltung der TU Darmstadt (Ando) eine aktive Weiterleitung für ihre Mailbox eingerichtet haben. Dazu gehen Sie auf den Reiter E-Mail Konfiguration. Aktivieren Sie nun den Radio-Button E-Mails an meine Mailbox an der TU Darmstadt zustellen. Die Erstellung Ihrer Mailbox dauert nun ca. eine Stunde. Versuchen Sie dann erneut, sich anzumelden. Falls auch dies das Problem nicht beseitigen konnte, überprüfen Sie bitte noch einmal Ihre Anmeldedaten und wenden sich dann an den HRZ Service.

Als Studierende/r können Sie sich unter der Adresse https://www.idm.tu-darmstadt.de/passwordRecovery/passwordRecover ein neues Passwort zuschicken lassen. Als Mitarbeitende/r wenden Sie sich bitte an Ihren lokalen Administrator.

Im Reiter Posteingang können Sie die zu löschende Mail auswählen und mit einem Klick auf Löschen entfernen. Die Mail wird nun als Gelöscht angezeigt und mit einem Klick auf Verstecke gelöschte werden gelöschte Mails nicht mehr angezeigt. Mit Zeige gelöschte werden die gelöschten Mails wieder angezeigt. Um eine gelöschte Mail wieder herzustellen, können Sie die Mail auswählen und mit einem Klick auf Wiederherstellen die Markierung Gelöscht entfernen. Um die gelöschten Mails nun richtig zu löschen, klicken Sie rechts unten auf Endgültig löschen.

Achtung! Falls Sie eingestellt haben, dass gelöschte Mails in den Papierkorb verschoben werden sollen, dann benötigen Sie zum Löschen von Mails extra Speicherplatz, da die Mail im Posteingang nur als Gelöscht markiert wird, aber zusätzlich in den Papierkorb kopiert wird.

Eventuell ist Ihr Postfach bzw. Ihre Quota voll. Dies können Sie überprüfen, indem Sie testweise ein paar unwichtige Mails „richtig“ löschen. Achtung: Als gelöscht markierte Mails sind nicht wirklich gelöscht und belasten die Quota ebenfalls.

Zu Monatsbeginn zeigt Webmail gegebenenfalls diese Meldung an. Die Standardaufgabe der Wartungsarbeiten besteht darin, alte Dateianhänge von Mails zu löschen. Wenn Sie sich unsicher sind, ob Sie diese Aktion durchführen wollen, klicken Sie auf Wartungsarbeiten überspringen.

Hintergründe und weitere Informationen finden Sie auf unserer HRZ Webseite zum Thema E-Mail Zustellung.

Hintergründe und weitere Informationen finden Sie auf unserer HRZ Webseite zum Thema E-Mail Zustellung.

Webmail Portal

Auf webmail-stud.hrz.tu-darmstadt.de gelangen Sie zum Mailportal der TU Darmstadt.

Eine Anleitung zur Ersteinrichtung Ihrer Webmail-Mailbox finden Sie hier.

Wenn Sie Ihr Passwort vergessen haben dann lesen Sie im Absatz „Hilfe, ich habe mein Passwort vergessen“ weiter. Ansonsten überprüfen Sie zunächst, ob Sie im IDM der TU Darmstadt eine aktive Weiterleitung für Ihre Mailbox eingerichtet haben. Dazu gehen Sie auf den Reiter Studentische E-Mail-Adresse. Aktivieren Sie nun den Radio-Button E-Mails an meine Mailbox an der TU Darmstadt zustellen. Die Erstellung Ihrer Mailbox dauert nun ca. eine Stunde. Versuchen Sie dann erneut, sich anzumelden. Falls auch dies das Problem nicht beseitigen konnte, überprüfen Sie bitte noch einmal Ihre Anmeldedaten und wenden sich dann an den HRZ Service.

Als Studierende/r können Sie sich unter der Adresse https://www.idm.tu-darmstadt.de/passwordRecovery ein neues Passwort zuschicken lassen.

Als Mitarbeiter wenden Sie sich bitte an Ihren lokalen Administrator.

Im Reiter Posteingang können Sie die zu löschende Mail auswählen und mit einem Klick auf Löschen entfernen. Die Mail wird nun als „Gelöscht“ angezeigt und mit einem Klick auf Verstecke gelöschte werden gelöschte Mails nicht mehr angezeigt. Mit Zeige gelöschte werden die gelöschten Mails wieder angezeigt. Um eine gelöschte Mail wieder herzustellen, können Sie die Mail auswählen und mit einem Klick auf Wiederherstellen die Markierung Gelöscht entfernen. Um die gelöschten Mails nun richtig zu löschen, klicken Sie rechts unten auf Endgültig löschen.

Achtung! Falls Sie eingestellt haben, dass gelöschte Mails in den Papierkorb verschoben werden sollen, dann benötigen Sie zum Löschen von Mails extra Speicherplatz, da die E-Mail im Posteingang nur als Gelöscht markiert wird, aber zusätzlich in den Papierkorb kopiert wird. Der Papierkorb gewährt zusätzlich Quota, jedoch ist dies ebenfalls begrenzt und damit irgendwann ausgefüllt.

Zu Monatsbeginn zeigt Webmail gegebenenfalls diese Meldung an. Die Standardaufgabe der Wartungsarbeiten besteht darin, alte Dateianhänge von Mails zu löschen. Wenn Sie sich unsicher sind, ob Sie diese Aktion durchführen wollen, klicken Sie auf Wartungsarbeiten überspringen.

Weiterleitungen

Falls Sie Ihre studentischen E-Mails aus dem E-Mail-Postfach heraus an eine andere E-Mail-Adresse weiterleiten möchten, können Sie dies im Webmail-Interface einrichten (siehe Anleitung (wird in neuem Tab geöffnet)). In diesem Fall tragen Sie die Verantwortung für die korrekte Zustellung der weitergeleiteten E-Mails.

Bitte achten Sie unbedingt darauf, Ihr studentisches Postfach regelmäßig zu leeren, auch wenn Sie eine Weiterleitung eingerichtet haben. Bei einem vollen Postfach erhalten Sie keine Nachrichten mehr und diese können entsprechend auch nicht weitergeleitet werden.

Wenn Sie eine Weiterleitung an eine externe Adresse einrichten, können wir nicht sicherstellen, dass die weitergeleitete Mail tatsächlich bei Ihnen ankommt. Der Grund dafür kann beispielsweise sein, dass der Absender-Server eine Policy hat, die eine Weiterleitung über den TU Darmstadt-Server verhindert (SPF-Einträge/Prüfungen).

Mailzustellung

Hintergründe und weitere Informationen finden Sie auf unserer HRZ Webseite zum Thema E-Mail Zustellung.

Hintergründe und weitere Informationen finden Sie auf unserer HRZ Webseite zum Thema E-Mail Zustellung.

Jedem E-Mail-Postfach ist ein bestimmtes Kontingent an Speicherplatz zugewiesen. Wenn Ihr Postfach voll ist, gibt es verschiedene Maßnahmen, die Sie ergreifen können.

- E-Mails löschen: Löschen Sie überflüssige E-Mails und leeren Sie den „Papierkorb“ regelmäßig. Wir empfehlen hierfür das Webinterface zu nutzen. Hier können Sie auch einstellen, nach wie vielen Tagen E-Mails aus dem Papierkorb auf dem Server automatisch gelöscht werden sollen. Um E-Mails zu ordnen und zum schnellen Löschen vorzubereiten, kann auch ein Filter das richtige Werkzeug sein.

- E-Mail-Anhänge löschen: Dateien, die sich in den Anhängen befinden und die Sie benötigen, sollten Sie herunterladen und im Anschluss aus Ihrem Postfach löschen.

- Verschieben in andere Postfächer: Verschieben Sie E-Mails in ein anderes Postfach. Hinweis: Dies ist u.U. nur eine Verlagerung des Problems.

- Verschieben in „Lokale Ordner“: Verschieben Sie die E-Mails in einen lokalen Ordner. Diese sehen in vielen E-Mail-Programmen aus wie Postfächer, aber hierbei werden die E-Mails lokal auf dem aktuellen Computer gespeichert. Beachten Sie hierbei: Eine Datensicherung muss Ihrerseits verfolgen. Der Zugriff auf die E-Mails in einem lokalen Ordner ist mit einem anderen Computer (wie z.B. Smartphone) nicht möglich.

Präfix und Share können prinzipiell den gleichen Namen haben. Beachten Sie dabei, dass nur folgende Zeichen verwendet werden dürfen: „A-Z“, „a-z“, „0-9“.

Hinweis: Der vollständige Name des Shares setzt sich zusammen aus dem Präfix (max. 5 Zeichen) und den Namen des Shares, verbunden durch einen Bindestrich.

Unsere Empfehlung: Verwenden Sie als Präfix z.B. das Kürzel ihres Fachgebiets. Der Präfix sollte eindeutig sein und wird bei allen Ihren Shares verwendet.

Kunden des Fileservice können eine Erhöhung des Speicherplatzes mit diesem Formular beantragen.

Kunden der Arbeitsplatzbetreuung (APB) werden bis auf weiteres wie bisher von der APB betreut, d.h. Filestorage ist Teil der Services IT-Arbeitsplatzmanagement. Bitte wenden Sie sich an den Support, wenn Sie mehr Speicherplatz benötigen.

Eine Anleitung zur Gruppenverwaltung im IDM finden Sie hier (wird in neuem Tab geöffnet).

Eine Darstellung zur Systematik der Berechtigungsgruppen finden Sie in der Servicebeschreibung. (wird in neuem Tab geöffnet)

- Öffnen Sie den File-Explorer (z.B. Win+E) und wählen Sie auf der rechten Seite des Fensters „Dieser PC“ aus. Klicken Sie nun am oberen Fensterrand auf „Computer“ und klicken Sie dann in der erscheinenden Leiste auf „Netzlaufwerk verbinden“.

- Im neuen Fenster wählen Sie in der Zeile „Laufwerk“ einen freien Laufwerksbuchstaben aus.

- Geben Sie in der Zeile „Ordner“ die Adresse ihres Netzlaufwerks ein.

\\fsc-tu.hrz.tu-darmstadt.de\XXXXXXXX, wobei X jeweils durch die Bezeichnung des Shares (Basisordner) zu ersetzen sind. - Lassen Sie den Haken bei „Verbindung bei Anmeldung wiederherstellen“ gesetzt.

Machen Sie zusätzlich einen Haken in das Kästchen mit „Verbindung mit anderen Anmeldeinformationen herstellen“ und klicken Sie auf „Fertigstellen“. - In der nun erscheinenden Eingabemaske geben Sie als Benutzerkennung ads\TU-ID (Ihre TU-ID) und das zugehörige Passwort ein.

- Bestätigen Sie das Fenster mit "OK“. Jetzt wird eine Verbindung hergestellt und das Netzlaufwerk ist im File-Explorer sichtbar. Das Netzlaufwerk des Fileservices steht Ihnen nun zur Verfügung.

Hinweise:

- Es kann vorkommen, dass Sie bei dem Versuch, sich mit dem neuen Share zu verbinden, eine Fehlermeldung erhalten. Diese besagt, dass Sie nicht über ausreichenden Berechtigungen verfügen. Sie sind sich aber sicher oder haben überprüft, dass Ihr_e Servicebeauftragte_r Ihnen die erforderlichen Berechtigungen erteilt hat. Starten Sie den Rechner neu, in der Regel ist danach der Zugriff auf den Share möglich.

- Das Laufwerk kann auch zu Hause bei Einwahl über einen externen Provider genutzt werden. In diesem Fall muss ein VPN-Tunnel zum Netz der TU-Darmstadt benutzt werden. Weitere Informationen hierzu finden Sie unter dem Service TU VPN.

Dies kann mehrere Ursachen haben.

- Sie benutzen ein veraltetes Betriebssystem. Upgraden Sie Ihr Betriebssystem auf eine aktuelle, vom Hersteller supportete Version. Diese unterstützen das erforderliche Verbindungsprotokoll SMB 2.x und höher automatisch (Linux-Nutzer*innen müssen ggf. die Verbindungsparameter anpassen).

Wir bieten keine Untersützung für veralte Betriebssystemversionen, diese stellen ein Sicherheitsrisiko dar. [Als Nutzer*in der IT-Systeme der TU Darmstadt sind sie gemäß IT-Benutzungsordnung (wird in neuem Tab geöffnet) verpflichtet, Beeinträchtigungen des Betriebs, soweit sie vorhersehbar sind, zu unterlassen und nach bestem Wissen alles zu vermeiden, was Schaden an der IT-Infrastruktur oder bei anderen Nutzer_innen verursachen kann. Schäden an IT-Systemen der TU, die durch Nutzung mit einem veralteten Betriebssystem entstehen, sind vorhersehbare Beeinträchtigungen.] - Befinden Sie sich außerhalb des TU-Netzes? (WLAN zu Hause, im Café usw.). Dann müssen Sie zuerst eine Verbindung über ein TU-VPN herstellen, bevor Sie Zugriff auf Ihren Fileservice-Speicher erhalten. Informationen zum TU-VPN finden Sie hier.

Mitarbeitende der TU Darmstadt können mit ihrer Mitarbeiter-Athene-Karte in unseren HRZ-Service-Centern in einem voll digitalen Prozess Transponder ausleihen.

Es ist explizit erwünscht, dass Mitarbeitende mehr als einen Transponder ausleihen können, so dass sie in eigener Regie Transponder an andere Personen geben können (Studierende, externe Lehrende usw.). Verantwortlich für die Rückgabe ist und bleibt dabei der Mitarbeitende, über dessen Athene-Karte die TU-ID registriert wurde.

Wir haben alles Wissenswerte unter dem Toplink „Zugang zu den Mikrofonen“ gesammelt.

Wir verleihen die Transponder nur für ein Semester und bitten Sie, diese danach wieder beim HRZ-Service abzugeben. Die Transponder haben eine Laufzeit von einem Semester. Es ist nicht möglich, die Ausleihtransponder online verlängern zu lassen.

Mitarbeitende können sich für die Mikofon-Fächer einen persönlichen Transponder aus der Schließanlage der TU Darmstadt freischalten lassen. Dazu wenden Sie sich bitte an die entsprechende Stelle im Dezernat IV.

Sollten die Batterien Ihres Transponders mit der Zeit schwächer werden, können Sie diese kostenlos und jederzeit beim HRZ-Service austauschen lassen.

Das kommt darauf an, für welchen Hörsaal Sie eine Veranstaltung planen. Eine ausführliche Antwort zu dieser Frage haben wir unter dem Link Events zusammengestellt.

Informationen zur Übertragung zwischen ausgewählten Hörsälen finden Sie hier.

Das Problem lässt sich leicht umgehen. Dazu ist es lediglich notwendig, einen günstigen DVI/HDMI zu VGA Adapter zu kaufen, mit welchem es problemlos möglich ist, eine Kompatibilität zu der eingesetzten Medientechnik herzustellen.

In der Regel bietet der Laptophersteller einen passenden Adapter an. Falls keine herstellerspezifischen Modelle zur Verfügung stehen, können wir das folgende Produkt empfehlen.

- Logilink USB 2.0 zu DVI/VGA/HDMI Multi-Display Adapter

- Club3D SenseVision USB 2.0. zu DVI/HDMI Adapter

Die Schnittstelle zur Medientechnik ist die VGA-Buchse am Anschlussfeld im Saal. Das Betriebsmodell der Medientechnik in den Hörsälen basiert auf dem Konzept „Bring-In-Multimedia“.

Der Anspruch an die installierte Medientechnik eines Saals ist: „robust“ und „unverwüstlich“. Die installierte Technik wird zwar generell permanent online überwacht, jedoch sind natürlich nicht alle Teile der Anlagen im Detail überwachbar.

Die TU Darmstadt hat kein Personal zur Betreuung der Hörsäle vor Ort, es gibt daher keine turnusmäßigen Funktionskontrollen vor Ort! VGA-Kabel sind leider Verschleißteile, sie sind nach einiger Zeit kaputt. Auch sind VGA-Kabel so mobil, dass sie gerne von Lehrenden unabsichtlich und von anderen vielleicht absichtlich eingepackt werden.

Da die mmAG also niemals sicherstellen kann, dass im Saal tatsächlich ein funktionierendes VGA-Kabel vorhanden ist, ist es sinnvoller, dieses Kabel mit dem mobilen Gerät in den Saal zu bringen. Auch das „Festbinden“ eines VGA-Kabels im Saal stellt keine zufriedenstellende Lösung dar, da „angebundene“ VGA-Kabel nur noch schneller kaputt gehen.

Fazit: Es ist ein kleiner zusätzlicher Aufwand für die Lehrenden, ein eigenes VGA-Kabel mitzubringen, aber dieser kleine Mehraufwand sorgt dafür, dass Lehrende die robuste Technik in den Hörsälen der TU Darmstadt einfach und dauerhaft zuverlässig nutzen können.

Ein Smartboard in Verbindung mit einer MuFu-Variante zu betreiben, ist fast nie möglich, da eine Projektionslösung für einen Seminarraum stets versucht, ein möglichst großes Bild zu erzeugen, das möglichst weit oben auf der Projektionsfläche positioniert ist.

Bei einem interaktiven Whiteboard muss aber die gesamte Bildfläche mit der Hand erreichbar sein, auch wenn die das Whiteboard bedienende Person keine 2m groß ist.

Interaktive Whiteboards werden üblicherweise mit einem besonderen Projektor mit sehr kurzer Brennweite betrieben. Die Montage des Beamers erfolgt typischerweise an einem Ausleger von unter 1m Länge, direkt über dem Smartboard. Im Idealfall sind Smartboard, Ausleger und damit auch der Beamer als eine Einheit höhenverstellbar (wie eine Schultafel).

Interaktive Whiteboards funktionieren nur im Zusammenspiel mit einem an das Whiteboard angeschlossenen Rechner und Laptop. Dieser wird vom Nutzer betrieben. Es wäre nicht sinnvoll, eine zentral betriebene Beamer-Steuerung an einem dezentral betriebenen Rechner einzusetzen.

Deshalb bieten wir keine interaktiven Whiteboards an.

Die Hörsäle der TU Darmstadt können aus logistischen Gründen nicht täglich betreut werden. Deshalb ist es leider notwendig, dass die Lehrenden zu Vorlesungszwecken für den Austausch der Folienrollen selbst verantwortlich sind. Üblicherweise sind die Folienrollen bei den Hausmeistern deponiert und können dort auch entgegen genommen werden.

Alternativ besteht die Möglichkeit, neue Folienrollen auch beim HRZ-Service zu beziehen.

Bitte geben Sie beschriebene und verbrauchte Folien wiederum bei den Hausmeistern, den HRZ-Service Büros oder per Hauspost an die mmAG Stadtmitte zurück.

Die Planung ist nach wie vor Aufgabe des HRZ, seien es Neuberufungen oder Umbauten. Sie können unter der E-Mail-Adresse netzbetrieb@hrz… einen Ortstermin vereinbaren. Die Kosten zum Netzaufbau werden etwa zur Hälfte zentral und zur Hälfte dezentral finanziert.

Zur Zeit wird auch der Switch im Rahmen der Erstausstattung zentral finanziert. Betreibt das Institut das Netz in Eigenregie, so wird der Switch an das Institut abgegeben und muss dort inventarisiert werden.

Jedes Institutsnetz verfügt über genau einen definierten Übergabepunkt zum Hochschulnetz. Dieser wurde als Ende der LWL-Strecke am Institutsverteiler definiert. Das HRZ muss also die Funktionsfähigkeit an diesem Punkt sicherstellen, für den Betrieb nach diesem LWL-Anschluss ist das Institut verantwortlich.

Über diese Schnittstelle wird dem Institut sein IP-Teilnetzbereich zur Verfügung gestellt.

Das Institutsnetz kann als Dienstleistung vom HRZ betrieben werden. Alternativ kann das Netz vom Institut in Eigenverantwortung betrieben werden. Schnittstelle ist in diesem Fall die LWL zum Gebäudenetz.

Es muss vor allem eine angemessene Verkabelung vorhanden sein. Am besten wenden Sie sich in diesem Fall direkt unter netzbetrieb@hrz… an uns.

Beauftragt ein Institut das HRZ mit dem Netzbetrieb, so übernimmt das HRZ die Wartung und Fehlersuche im Institutsnetz bis zur Datendose im Institut. Dazu wird das aktive Gerät (Switch) in das Netzwerkmanagement des HRZ aufgenommen und auf Betriebszustand und Sicherheit überwacht.

Auch sind bei diesem Modell weitergehende Konfigurationen wie verschiedene oder verteilte Netze (VLANs) möglich. Dem Institut wird über einen Webaccount lesenden Zugriff auf die Portkonfiguration und auf das Verkehrsaccounting gegeben.

Die Software der Switches wird in Absprache mit dem Institut auf einem aktuellen Stand gehalten, der Austausch defekter Geräte (Switch) am Institut geschieht innerhalb eines Arbeitstages.

Das HRZ stellt den Betrieb des Netzwerks bis zur Datendose am Arbeitsplatzrechner sicher. Die Kosten dafür werden mit 25 EURO/ Jahr pro aktivem Switchanschluss und angeschlossenem Endgerät abgerechnet.

Betreibt ein Institut das Netz im Eigenbetrieb, so sind dem HRZ zwei Ansprechpartner/innen zu nennen, die bei betrieblichen Störungen oder bei Securityverstößen ansprechbar sind. Diese Ansprechpartner/innen sind die Domainbeauftragten und können in dem zugewiesenen Adressbereich Rechner an-, ab- und ummelden.

Der Übergabepunkt ist im selbstbetriebenen Netz eindeutig mittels eines Übergabepunktes an einem vom Kunden vorgegebenen Stockwerksverteiler definiert. Probleme können aber auf jeden Fall über den HRZ-Service telefonisch, per E-Mail oder über die Webschnittstelle bei einer am HRZ hierfür zuständigen Stelle gemeldet werden.

Nach Überprüfung der zum Institut definierten Schnittstelle wird der Kunde informiert. Liegt der Fehler auf der Seite des HRZ, wird dieser schnellstmöglich behoben. Liegt der Fehler im Institutsnetz, kann das HRZ im Rahmen seiner personellen Möglichkeiten als Dienstleister für Fehlersuche beauftragt werden (es gibt allerdings keine verbindlichen Reaktionszeiten, da Fehler im Kernnetz und bei Vertragskunden höher priorisiert werden). Die Abrechnung erfolgt in diesem Fall auf Stundenbasis. Für hochschulinterne Abnehmer wurde der Stundensatz auf 60 Euro, für Externe auf 70 Euro festgelegt.

- Es erfolgt zunächst ein Beratungsgespräch, bei dem auch die genaue Vorgehensweise geklärt wird.

- Es wird eine Netzdienstleistungsvereinbarung abgeschlossen, die zu einem zuvor festgelegten Beginn in Kraft tritt.

- Die Herstellung eines einheitlichen Beschriftungsstandards erfolgt.

- Aufnahme der vorhandenen Infrastruktur ins Kabelmanagementsystem.

- Des Weiteren werden die vom Kunden benötigten Netzwerkanschlüsse aufgenommen.

- Installation und Inbetriebnahme der neuen Switch-Infrastruktur erfolgt parallel zur bestehenden Infrastruktur des Kunden, um die Ausfallzeiten bei einer Umstellung zu minimieren.

- Schlussendlich erfolgt das Umschwenken der Anschlüsse (mit einer möglichst geringen Ausfallzeit).

- Abgeschlossen wird die Umstellung mit dem Einrichten eines Webzugriffs auf das Portmanagementsystem, womit ein immer aktueller Überblick über die geschalteten Anschlüsse gewährleistet werden kann.

Nein, es können auch Dienste vom HRZ im selbst betriebenen Netzwerk in Anspruch genommen werden. Beispiele hierfür sind Firewall, DHCP oder NTP. Im umgekehrten Fall können auch eigene, bereits bestehende Dienste in einen Netzdienstleistungsvertrag eingebunden werden. Zum Beispiel: eine institutseigene Firewall, bestehende Server oder lokale private Netzwerke.

Wenden Sie sich bitte an unseren Mailverteiler netzbetrieb@hrz… oder telefonisch an die 71112.

Neueste Einträge

Beim Verschieben von Dateien durch die Befehle Ausschneiden und Einfügen oder durch Ziehen mit der Maus sorgt die Funktionsweise von Windows dafür, dass bestehende Berechtigungen mitgenommen werden. Dies führt dazu, dass am Ziel der Verschiebung nicht mehr die von den übergeordneten Ordnern vererbten Berechtigungen gelten, sondern die vom Ursprungsordner mitgenommenen. Dies kann zur Folge haben, dass Personen, die Berechtigungen am Zielort, aber nicht am Ursprungsort haben, die neuen Ordner/Dateien nicht sehen.

Verwendet man dagegen Kopieren (STRG-C) und Einfügen (STRG-V), werden den kopierten Dateien am Ziel die dort geltenden übergeordneten Berechtigungen zugewiesen und die alten Berechtigungen entfernt. Anschließend sollten nur noch die kopierten Daten am Ursprungsort gelöscht werden, damit sie nicht doppelt vorhanden sind.

Diese Verhalten kann nicht geändert werden.

Auf dieser externen Webseite (wird in neuem Tab geöffnet) ist der Sachverhalt sehr anschaulich dargestellt

Merke: Beim Bewegen von Dateien auf einem gemeinsam genutzten Laufwerk verwenden Sie immer Kopieren und Einfügen

Allgemeines

Im Menü „Unsere Services“ > „Anträge und Formulare“ finden Sie alle nötigen Formulare. Speziell für Arbeitsplätze, die vom HRZ gemanagt werden, finden Sie alle Auftragsformulare hier

Bitte beachten Sie die Richtlinie zur Passwortvergabe. Diese entspricht den Anforderungen des Grundschutzkatalogs des Bundesamts für Sicherheit in der Informationstechnik (BSI)

Nach 5-maliger Falscheingabe des Passwortes wird der Benutzeraccount für 5 Minuten gesperrt.

Software

Das Software Depot (wird in neuem Tab geöffnet) enthält die Programme des Softwareverteilungsmanagements. Die Programme werden zentral auf einem Server eingespielt und anschließend zur Verfügung gestellt. Jede_r Benutzer_in erhält Zugriff auf die Standardprogramme (Office, Browser, usw.). Darüber hinaus können weitere Programme angzeigt werden, wenn Sie auf diese Zugriff erhalten haben.

Um Windows, Office, Firefox und andere Standardanwendungen mit aktuellen Sicherheitsupdates, Fehlerbehebungen und Funktionsupdates der Hersteller zu versorgen, wird im Hintergrund regelmäßig der Software-Stand Ihres Rechners geprüft und mit dem Stand in der automatischen Softwareverteilung des Arbeitsplatzmanagements verglichen. Findet dieser Vorgang freigegebene Sicherheitsupdates usw., wird Ihnen das Fenster des Patch-Managements angezeigt und Sie können den Zeitpunkt der Installation auswählen.

Sie öffnen das Softwaredepot, klicken auf die gewünschte Software und anschließend auf den Button „Installieren“ bzw. „Deinstallieren“.

Sophos / Antivirenschutz

Sophos ist eine Anti-Viren Software, die an der TU Darmstadt eingesetzt wird.

Sollte Ihr PC mit einem Virus infiziert sein, erhalten wir eine E-Mail, die uns über den betroffenen Rechner und Art des Virus informiert. Wir kontaktieren Sie in diesem Fall, wenn etwas zu tun ist.

Geräte

Im Bestellformular (wird in neuem Tab geöffnet) finden Sie eine Liste der bestellbaren Geräte.

Es stehen drei Möglichkeiten zur Verfügung, um sich mit dem Netzwerk zu verbinden:

1. WLAN über Eduroam: Verbinden Sie sich mit dem drahtlosen Netzwerk Eduroam, um sich mit Ihren Zugangsdaten anzumelden.

Hinweis: Falls Sie sich erstmals an einem neuen Rechner anmelden, benötigen Sie einen separaten WLAN-Account. Erstellen Sie auf einem Zweitgerät einen WLAN-Account. Verbinden Sie den neuen Rechner anschließend vor der Windows-Anmeldung mit Eduroam und loggen Sie sich mit dem erstellten WLAN-Account ein.

2. VPN-Verbindung: Falls eine direkte LAN-Verbindung nicht möglich ist, kann die Anmeldung über eine VPN-Verbindung erfolgen. Anleitung (wird in neuem Tab geöffnet)

Sobald die VPN-Verbindung aktiv ist, können Sie sich wie gewohnt in Windows einloggen.

Hinweis bei Problemen: Falls die Fehlermeldung „Domäne nicht verfügbar“ erscheint, starten Sie den Rechner neu und wiederholen Sie die Schritte.

3. LAN-Verbindung: Falls Ihr Rechner über eine dedizierte Netzwerkdose mit dem LAN verbunden ist, können Sie sich direkt bei Windows anmelden. Eine vorherige WLAN- oder VPN-Verbindung ist in diesem Fall nicht erforderlich.

Sharepoint für die ZV

Informationen zu Sharepoint für die ZV. Hier finden sich auch das Auftragsformular und Vorlagen.

S-Share

Der S-Share ist ein Netzlaufwerk der zentralen Verwaltung. Er dient der gemeinsamen Dateiablage für die Zusammenarbeit der ZV mit anderen Organisationseinheiten der TU.

Auf PC und Laptops der Beschäftigten der ZV ist der S-Share als Laufwerk „S:“ verbunden. Andere Organisationseinheiten müssen sich den Speicher als Netzspeicherort oder als Laufwerk (idealerweise auch mit dem Laufwerksbuchstaben S) verbinden. Siehe hierzu den Eintrag Wie können Beschäftigte außerhalb der ZV auf den S-Share zugreifen?

Ein Arbeitsbereich auf dem S-Share kann nur von Beschäftigten der zentralen Verwaltung beauftragt werden. Voraussetzung hierfür ist, dass Sie einen Bereich zur gemeinsamen Dateiablage benötigen, um mit anderen Organisationseinheiten der TU zusammenzuarbeiten, die nicht zur zentralen Verwaltung gehören. Der S-Share ist kein Ersatz für die rein verwaltungsinternen Laufwerke R:, P:, N:.

Um Speicher auf dem S-Share zu beauftragen, verwenden Sie bitte das Webformular.

Wenn Sie in einem bestehenden S-Share-Bereich mitarbeiten sollen, wenden Sie sich an den/die zuständige Eigentümer_in für den Arbeitsbereich. Diese_r kann Sie dann für den Zugriff berechtigen.

Diese Information richtet sich an Beschäftigte, die mit der ZV auf dem S-Share zusammenarbeiten und keinen vom HRZ gemanagten Rechner nutzen.

Windows: Grundsätzlich ist der S-Share im TU-Netz über den Pfad \\fsc-tu.hrz.tu-darmstadt.de\S-Share erreichbar. Die Anmeldung erfolgt mit dem Benutzer ads\<tu-id> + zugehörigem Passwort (ersetzten sie <tu-id> durch Ihre TU-ID). Sie können den Pfad in die Adresszeile des Windows-Dateimanagers eingeben und sehen dann nach der Anmeldung die Ordner, für die Sie Berechtigungen haben.

Eine Anleitung auch für ungemanagte Windows-Rechner finden Sie im S-Share-Handbuch (wird in neuem Tab geöffnet)

Linux- und Mac: Sie müssen in diesem Pfad alle „\“ (backslash) durch normale Schrägsriche „/“ ersetzen: //fsc-tu.hrz.t-darmstadt.de/S-Share.

Zum Verbinden auf den S-Share wählen Sie in ihrem Betriebssystem einen Befehl wie „Mit Server verbinden“ oder ähnlich und geben als vollständige Adresse smb://fsc-tu.hrz.t-darmstadt.de/S-Share ein. Bei der Abfrage des Passworts verwenden Sie ads\<tu-id> als Benutzername (ersetzen Sie <tu-id> durch Ihre TU-ID).

Unabhängig vom Betriebssystem:

Ist die Anmeldung erfolgreich, Sie sehen jedoch keine Ordner? Dann muss Ihnen die Person aus der ZV, die für den S-Share-Ordner verantwortlich ist, noch die Zugriffsberechtigungen erteilen.

Ein Zugriff von extern (z.B. von zuhause oder unterwegs) ist nur über eine VPN-Verbindung möglich. Verwenden Sie dafür das TU VPN oder ein VPN-Netz Ihrer Einrichtung, das den Zugriff auf die Shares erlaubt.

Wichtiger Hinweis: Seit dem 11.04.2022 können Sie den S-Share unter //fsc-tu.hrz-tu-darmstadt.de/S-Share sowohl über IPv4 als auch über IPv6 erreichen. Die Adresse fsc6-tu.hrz…. wird nach einer Übergangszeit eingestellt. Wenn Sie selbst Laufwerksverknüpfungen und Links mit fsc6…erstellt haben, passen Sie diese bitte an.

Die Standard-Laufwerkverknüpfung S: auf den vom HRZ gemanagten Rechnern ist bereits korrekt eingestellt.

Nach der Anmeldung am Rechner werden zwar die Netzlaufwerke angezeigt, Windows verbindet sich aber nicht sofort mit diesen Laufwerken. Unter Umständen sehen Sie kurz nach der Anmeldung die Nachricht „Es konnten nicht alle Verbindungen zu Ihren Netzlaufwerken wiederhergestellt werden“.

In OneNote zeigt sich dies an dem Symptom, dass die Synchronisierung der Notizbuchinhalte für Notizbücher, die auf Netzlaufwerken gespeichert sind, nicht funktioniert.

So schaffen Sie Abhilfe:

- Öffnen Sie jedes Netzlaufwerk einmal mit dem Windows Explorer: Drücken Sie Windows-E (Windows-Taste und E-Taste gleichzeitig drücken) oder doppelklicken Sie auf das Symbol „Dieser PC“ auf Ihrem Desktop.

- Je nach den von Ihnen gewählten Ansichtseinstellungen werden die Inhalte anders sortiert angezeigt. Suchen Sie nach Netzlaufwerken. Ein rotes X zeigt an, dass das Laufwerk noch nicht verbunden ist.

- Öffnen Sie die Netzlaufwerke nacheinander einmal durch einen Doppelklick und Rückkehr zu „Dieser-PC“ (für die Rückkehr können Sie die Tastenkombination ALT-PFEIL-NACH-LINKS drücken).

- Danach sind die Netzlaufwerke verbunden und die OneNote-Notizbücher sollten ordnungsgemäß synchronisieren.

Beachten Sie, dass Sie für den Zugriff auf Netzlaufwerke von außerhalb des TU-Netzes eine VPN-Verbindung aufgebaut haben müssen.

Verwenden Sie VPN before Login, damit Ihre Laufwerke direkt nach der Windows-Anmeldung vollständig verbunden sind (siehe hier zu die Information zu VPN before Login weiter oben auf dieser Seite und unter den Anleitungen.

Telefonie und Jabber

Informationen hierzu finden Sie in der zugehörigen FAQ zur Telefonie (Büro- und mobile Kommunikation).

PDF-Editoren

Sie wollen mehrere PDF-Dokumente nicht als Reiter in einem Fenster sondern in mehreren Fenstern anzeigen?

Ziehen Sie den Reiter des gewünschten Dokuments aus dem Hauptfenster Ihres PDF-Programms heraus. Verkleinern Sie erforderlichenfalls vorher das Originalfenster, sodass Sie außenherum Platz zum hinziehen haben.

Das Dokument wird dann in einem neuen Fenster angezeigt, das vom ersten Fenster unabhängig ist. Sie können in jedem Fenster nun wieder weitere Dokumente als Reiter öffnen oder neue Fenster erzeugen. Sie können auch Dokumente zwischen mehreren Fenstern mit Ihren PDF-Dokumenten verschieben.

Auf diese Weise können Sie beispielsweise Dokumente, die Sie in einer Video-Konferenz teilen möchten und andere Dokumente, die sie nur für sich benötigen, auf verschiedene Fenster aufteilen.

Dies funktioniert sowohl mit Foxit Reader und Foxit PDF Editor als auch mit PDF-Xchange. Sie können bei den meisten Anwendungen, die mehrere Dokumente in Reitern anzeigen, diese in der beschriebenen Weise auf mehrere unabhängige Fenster verteilen.

Netzlaufwerke

- Die Belegungsanzeige unter „Dieser PC“ im Windows-Dateimanager wird „rot“ angezeigt, wenn der freie Speicher im Laufwerk weniger als 10% der Gesamtgröße beträgt. Dieser Schwellenwert ist in Windows fest einprogrammiert und nicht änderbar.

- Bei beispielsweise 8 TB Gesamtvolumen sind 10% immer noch 800 GB. Dies entspricht dem durchschnittlichen Zuwachs des Gesamtvolumens der ZV in einem Jahr. Daher besteht kein Anlass, das Speichervolumen jedesmal zu erhöhen, wenn der Balken „rot“ wird.

- Es ist unwirtschaftlich immer mehr als 10% freien Speicher bereitzuhalten, nur damit der Balken nicht „rot“ ist, da der für die Shares verwendete Enterprise-Storage teuer ist.

- Es wird sich also nichts daran ändern, dass in Zukunft der Balken immer „rot“ ist.

- Für die Nutzbarkeit und Performanz des Speichers spielt es jedoch keine Rolle, ob noch 800 oder 200 GB verfügbar sind.

- Die Belegung der Laufwerke wird am 1. jedes Monats automatisch protokolliert. Bei 94% Belegung setzt das Storage-System Warnungen ab. Dann kümmert sich ein Mitarbeiter um eine rechtzeitige Erhöhung.

- Es gibt keinen Automatismus zur Erhöhung, weil ein außergewöhnlicher Zuwachs in kurzer Zeit ein Hinweis auf ein Problem sein kann. Daher muss die Wachstumsrate von einer Person geprüft werden. Bisher gab es hier jedoch keine Probleme.

In jeder Organisationseinheit, die Netzspeicher vom HRZ bereitgestellt bekommt, gibt es Personen, die für die Vergabe von Berechtigungen zuständig sind. Wenn Sie diese Rolle nicht selbst haben, wenden Sie sich bitte an die für Ihre Einrichtung zuständige Person.

Zentrale Verwaltung:

- Zeichnungsberechtigte der Dezernate und Stabsstellen für die Berechtigungen auf den zentralen Netzlaufwerken der zV finden das erforderliche Auftragsformular hier.

- S-Share: Die Berechtigungen auf dem S-Share werden von den jeweiligen „Projektverantwortlichen“ in der Gruppenverwaltung des IDM-Portals (-> administrative Accountverwaltung) selbst verwaltet.

Alle übrigen Bereiche:

- Fileservice: Die Servicebeauftragten des jeweiligen Bereichs verwalten die Berechtigungen in der Gruppenverwaltung des IDM-Portals (-> administrative Accountverwaltung)

- Netzlaufwerke der Einrichtungen mit Arbeitsplätzen, die vom HRZ gemanagt werden: Die Servicebeauftragten des jeweiligen Bereichs verwalten die Berechtigungen in der Gruppenverwaltung des IDM-Portals (-> administrative Accountverwaltung)

Problem:

Dies liegt häufig an Browser-Einstellungen, die Cookies oder Skripte von Drittanbietern blockieren. Diese sind jedoch für OnlyOffice erforderlich. Werden sie blockiert, kann OnlyOffice als externe Anwendung nicht korrekt geladen werden.

Lösung:

- Öffnen Sie Firefox und gehen Sie zu „Einstellungen“ > „Datenschutz & Sicherheit“.

- Wählen Sie unter „Browser-Datenschutz“ die Option „Benutzerdefiniert“.

- Klicken Sie auf das Optionsfeld rechts neben „Cookies“.

- Ändern Sie die Einstellung von „Cookies von nicht besuchten Websites“ zu „Cookies zur seitenübergreifenden Aktivitätenverfolgung“.

- Laden Sie anschließend die Seite next.Hessenbox neu und öffnen Sie das Dokument erneut.

Hinweis: Wenn der Browser eine leere Ordnerseite anzeigt, löschen Sie die Cookies und leeren Sie den Cache des Browsers. Danach laden Sie die Seite neu.

Aktuell versendet die next.Hessenbox keine separaten E-Mail-Benachrichtigungen für Besitzübertragungen.

Die Anfrage wird in der Weboberfläche unter „Benachrichtigungen” (Klingelsymbol oben rechts) angezeigt. Dort kann der Empfänger sie manuell annehmen oder ablehnen. Die Besitzübertragung dauert einige Minuten. Nach Abschluss des Vorgangs erhält man eine Benachrichtigung. Dies ist das standardmäßige Verhalten des Systems.

Die aktuellen Hostlisten werden Ihnen hier angezeigt.

In einem /30 und /29 Subnetz können alle IP-Adressen vergeben werden, außer der Netz-, Gateway- und Broadcastadresse.

Ab einem /28 Subnetz und größer können, außer der Netz-, Gateway- und Broadcastadresse sowie einer zusätzlichen IP-Adresse unterhalb der Gatewayadresse, alle Adressen durch das Institut vergeben werden.

Die MAC-Adresse ist eine weltweit eindeutige Nummer der Netzwerkkarte und wird bei der Herstellung vergeben. Sie wird vom HRZ für die Fehlersuche und in einigen Bereichen zur IP-Vergabe (DHCP/BOOTP) und zur Security benötigt. Die Adresse wird meist als 6 zweistellige Hexadezimalzahlen dargestellt, die durch Striche oder Doppelpunkte getrennt sind, z.B. 00:00:C0:11:24:4a

Wenn die MAC-Adresse als 44-45-53-54-00-00 angezeigt wird, ist dies nicht korrekt! (siehe unten).

Wie finde ich die MAC-Adresse heraus?

Auf fast allen aktuellen Netzwerkkarten befindet sich ein Aufkleber mit der MAC-Adresse, oft mit dem Zusatz „Node Address“ oder „Hardware Address“. Die Seriennummer kann ähnlich aussehen, hat aber i.d.R. nichts mit der MAC-Adresse zu tun.

Wie kann ich unter Windows die MAC herausfinden?

Über die Kommandozeile kann man mit ipconfig /all die Netzwerkkonfiguration ausgeben. Die MAC-Adresse ist die physikalische Adresse.

Wie geht es bei Linux?

Mit /sbin/ifconfig bekommt man die Interface-Daten angezeigt. Die MAC ist die HWAddr beim Interface eth0.

Und bei MacOS?

Im Apfelmenü kommt man über Apple System Profiler/Netzwerkübersicht/AppleTalk auf einen Bildschirm. Dort findet man die MAC-Adresse als Hardwareadresse.

Für viele Dienste, wie z.B. SFP, DKIM oder Domain-Verifikation ist es nötig einen TXT-Record im DNS einzutragen.

Die Anmeldung erfolgt wie üblich über die Rechneranmeldung .

Database: TXT

Status

Domain

Name

TTL

Data

TUID

Erzeugt

Modifiziert

Status: N

Domain: <Domain>

Name: <Name in der Domain oder @ falls der Eintrag für die Domain selbst ist>

TTL:

Data: <TXT-Daten>

TUID:

Erzeugt:

Modifiziert:

Beispiel:

Database: TXT

Status

Domain

Name

TTL

Data

TUID

Erzeugt

Modifiziert

Status: N

Domain: starfleet.tu-darmstadt.de

Name: @

TTL:

Data: google-site-verification=xyz

TUID:

Erzeugt:

Modifiziert:

Dieser Service wurde zum 30.09.2024 eingestellt.

Das Portal zur Auszahlung des restlichen Guthabens steht seit 01.10.2024 zur Verfügung (siehe HRZ News).

Als Identifier für den ShareLaTeX-Account wird Ihre an der TU-ID hinterlegte primäre E-Mail-Adresse verwendet. Ändert sich diese – z. B. aufgrund eines Status- oder Namenswechsels – wird in ShareLaTeX ein neuer Account erstellt, anstatt dass Ihr bisheriger Account aufgerufen wird.

Wenden Sie sich in diesem Fall bitte per E-Mail an service@hrz.tu-…. Wir verknüpfen dann Ihren bisherigen Account mit Ihrer neuen E-Mail-Adresse.

Hinweis: Erstellen Sie bis dahin am besten keine neuen Projekte.

In Ihrem Projekt sind Fehler enthalten, die von ShareLaTeX jedoch nicht direkt angezeigt werden. Stattdessen läuft der Kompilierungsprozess nach fünf Minuten in einen Timeout.

Lösung: Gehen Sie wie folgt vor, um die genauen Fehlermeldungen angezeigt zu bekommen:

1. Aktivieren Sie die Option „Stop on first error“ im Kompilermenü.

2. Das Projekt stoppt den Kompilierprozess nun beim ersten Fehler und zeigt diesen bei den Logs und Outputfiles an. So können Sie nach und nach mögliche Fehler Ihres Projektes beheben.

3. Wählen Sie Compile mode „Fast [draft]“ aus. Dadurch werden alle Grafiken durch Kästchen ersetzt, wodurch die PDF-Datei wesentlich schneller kompiliert werden kann.

Quelle: Overleaf-Hilfeartikel

Externe Partner_innen ohne TU-ID, die an Ihren Projekten mitarbeiten sollen, können über das Feature „Link-Sharing“ eingeladen werden.

Eine Anleitung dazu finden Sie hier: https://sharelatex.tu-darmstadt.de/learn/how-to/Sharing_a_project

Hinweis: Bei der Verwendung von „Link-Sharing“ ist es nicht möglich, die Namen in den Kommentaren nachzuvollziehen, da die Personen gewissermaßen anonym über den Link zugreifen – ähnlich wie bei Google Docs oder Dropbox, wenn man einen Link ohne Login teilt.

Die Option „Inviting named collaborators“ funktioniert nur für Personen mit TU-ID. Verwenden Sie unbedingt die TU E-Mail-Adresse (..@tu-da..), wenn Sie Angehörige der TU Darmstadt einladen möchten.

- Kompilierungszeit (Compile Timeout)

→ Standard: 180 Sekunden - Maximale Anzahl an Dateien pro Projekt

→ 2000 - Maximale Größe bearbeitbaren Materials pro Projekt

→ Standard: 7 MB - Maximale Größe einer einzelnen bearbeitbaren Textdatei

→ 2 MB

Hinweis: Größere Dateien können unter bestimmten Umständen bearbeitbar bleiben. Begrenzen Sie die Größe auf 2 MB oder weniger, um dies sicherzustellen. - Maximale Größe eines einzelnen Uploads

→ 50 MB - Maximale Größe eines Projekts

→ Unbegrenzt

Hinweis: Es gibt keine feste Obergrenze, aber technische Einschränkungen können bei sehr großen Projekten auftreten. Wir empfehlen eine maximale Größe von 500 MB, oder weniger als 100 MB bei Nutzung der Git-Integration, für das beste Nutzererlebnis. - Maximale Anzahl an Projekten

→ Unbegrenzt

Anleitungen zur Nutzung des SharePoints, Informationen für Key-User_innen und Antworten auf häufige Fragen befinden sich auf dieser Seite.

Jabber-Client

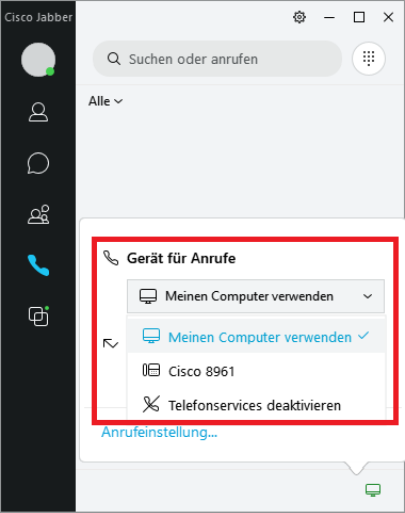

Jabber ist zunächst so eingestellt, dass er über das Cisco-Endgerät telefoniert. Wenn Sie Gespräche über den PC führen möchten, müssen Sie das einmalig einstellen.

Klicken Sie dazu im Jabber-Hauptfenster auf das Symbol rechts in der Ecke und wählen Sie dort „Meinen Computer verwenden“. Diese Einstellung bleibt erhalten, bis Sie sie wieder verändern.

Eine ausführliche Anleitung finden Sie hier: Cisco Jabber – Telefonate am PC führen (wird in neuem Tab geöffnet)

Bitte benutzen Sie den Jabber Client auf einem anderen Betriebssystem (Windows/MacOS) oder dem mobilen Client (Android/IPhone).

Im Rahmen des kommenden UC Projekts ist eine Linux-Unterstützung geplant.

Die Nutzung der Chat-Funktion ist für erfahrene Nutzer_innen auch mit alternativen Clients möglich. Diese müssen XMPP und Verschlüsselung unterstützen. Als Login nutzen Sie bitte TU-ID@hrz.tu-darmstadt.de und Ihr Passwort. Aufgrund der zahlreichen Clienten kann das HRZ hier leider keine weitergehende Unterstützung anbieten.

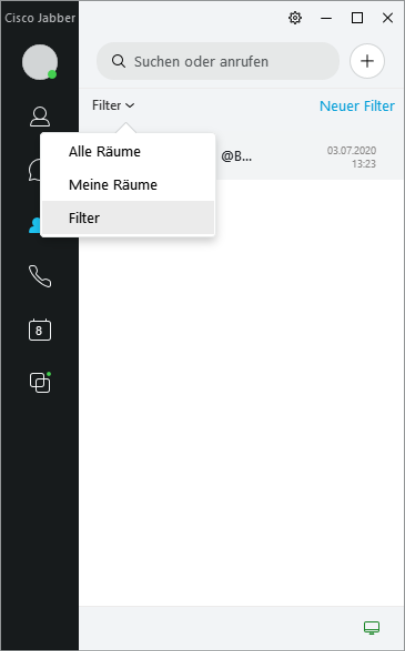

Wenn eine direkte Nachricht (@Name) in einem Gruppenchat an ein Mitglied geschrieben wird, aktiviert sich ein Standardfilter, welcher eine ungelesene Nachricht für den angeschriebenen Nutzer anzeigt. Die ungelesenen Filternachrichten können über das DropDown-Menu der Gruppenchats gelesen werden.

Über 'Neuer Filter' können eigene Filter erstellt werden.

Sofern man an einer Chatgruppe teilnimmt, wird man per Ton oder visuell per Pop-Up Meldungen über neue Informationen in der Gruppe informiert. Wenn Sie diese Meldungen stören, können Sie sie auch unterdrücken.

Führen Sie folgende Schritte aus:

- Klicken Sie auf das Symbol „Räume“ in Jabber und öffnen Sie dann per Doppelklick die Chatgruppe, die Sie stumm schalten wollen.

- Klicken Sie auf das kleine „i“ Symbol, links neben dem Chatgruppen-Namen. Es öffnet sich ein neues Fenster.

- Klicken Sie nun auf den Button „Raum stummschalten“.

Hinweis: Denken Sie daran die Einstellung aufzuheben, wenn Sie wieder Benachrichtigung über neue Meldungen erhalten möchten. Die Aufhebung der Stummschaltung erfolgt analog.

Im Gegensatz zu den Tisch-Telefonen, die permanent am Netzwerk angeschlossen sind, wird der auf Software basierende Jabber nur dann als erreichbar signalisiert, wenn die Applikation auf dem Rechner auch läuft.

Sollte der Rechner aus sein (Standby, Power-off, oder vom Netzwerk getrennt), dann ist die Nummer nicht erreichbar und ein Anrufer bekommt die unglückliche Meldung „Telefon nicht registriert“ bzw. eine entsprechende akustische Info.

Was kann man dagegen tun?

Beste Möglichkeit: die Mailbox nutzen und eine Umleitung für Typ „nicht registriert“ oder „keine Netzabdeckung“ mit Ziel Mailbox einstellen.

Bei längerer Abwesenheit (z.B. Urlaub): eine direkte Umleitung auf die interne Nebenstelle einer Vertretungsperson einlegen.

Für weitere Informationen schauen Sie sich unsere Video-Tutorials an.

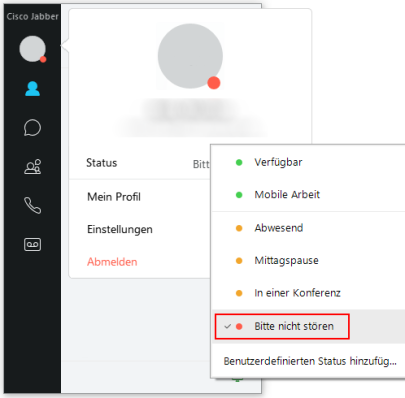

Das Setzen der Statusinformation auf „Bitte nicht stören“ sorgt dafür, dass der Jabber Client keine Anrufe mehr signalisiert.

Der Klingelton ist deaktiviert und es findet keine visuelle Anzeige statt.

Der Anruf taucht nach dessen Beendigung in der Anrufliste auf.

Führen Sie folgende Schritte aus:

- Gehen Sie über das Zahnrad-Symbol (oben rechts in der Anwendung) in die „Einstellungen“ und dann auf „Audio“.

- Scrollen Sie ganz nach unten und klicken Sie auf „Erweitert“.

- Wählen Sie das gewünschten Audiogerät in der Auswahlbox aus und setzen Sie das Gerät mit den Pfeilbuttons unterhalb der Box an oberste Position.

Bei Telefonaten aus der TU hinaus muss man eine führende 0 vorwählen, von Mobiltelefonen nur, wenn man die Jabber-App verwendet.

Um Probleme zu vermeiden sollten Sie in Ihren Kontakten auf dem Smartphone und dem PC generell die internationale Schreibweise für Telefonnummern verwenden, also für deutsche Telefonnummern: +49 <Vorwahl ohne 0> <Rufnummer> (Bsp: +49 6151 1612345). Damit verhalten sich alle Telefonie-Anwendungen korrekt.

Die Registrierung des Jabber-Clients im UC-Portal ist an das spezifische Endgerät gebunden, mit welchem die Registrierung durchgeführt wurde.

Das bedeutet, Sie müssen im Falle eines Gerätewechsels (neues Handy, neuer Laptop o.ä.) die Registrierung des Jabber-Clients des alten Gerätes im UC-Portal löschen und den Jabber-Client des neuen Gerätes neu registrieren.

UC-Portal: https://csm.net.hrz.tu-darmstadt.de/ciscouc/

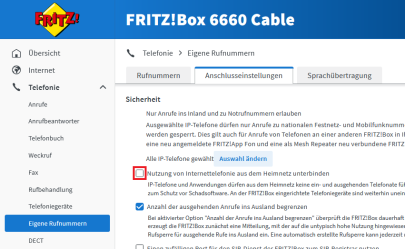

Viele Internetanbieter verwenden eine FritzBox als Router zu ihrem Netzwerk. Besonders bei gemieteten Boxen kommt es vor, dass der Anbieter in den FritzBox-Einstellungen diverse Sicherheitsmechanismen aktiviert. Unter anderem kann die IP-Telefonie aus dem Heimnetz unterbunden werden. In diesem Fall kann sich der Jabber Client nicht mit dem Telefonserver der TU Darmstadt verbinden.

Um das Problem zu beheben, melden Sie sich auf der Benutzeroberfläche Ihrer Fritzbox an. Navigieren Sie in den Einstellungen zu:

Telefonie -> Eigene Rufnummer -> Registerkarte: „Anschlusseinstellung“ -> Sicherheit

Hier darf der Punkt „Nutzung von Internettelefonie aus dem Heimnetz unterbinden“ NICHT angehakt sein.

Allgemein für Alcatel und Cisco

Wenn Ihr Telefon nur ein schwarzes Displaybild anzeigt und dies nach einem Neustart nicht wieder in den Normalzustand wechselte, dann melden Sie sich bitte bei uns.

Falls die Hörerschnur oder der Hörer Ihres Tischtelefons defekt sind, schreiben Sie uns bitte eine E-Mail an netzbetrieb@hrz.tu-… mit der Bitte um Ersatz.

Sie bekommen dann den Ersatz geliefert bzw. eingebaut. Kosten fallen für diese Dienstleistung nicht an.

Angeboten werden folgende Anschlusstypen:

- Normaler Anschluss => digitales System-Telefon je nach Lokation und Infrastruktur

- Analoger Anschluss => für Fax oder in Ausnahmefällen DECT-Telefon

- Softphone Jabber => nur dediziert für die Cisco TK-Anlage verfügbar

Die Auswahl des genutzen Telefonsystems und Endgerätes erfolgt aufgrund des Standorts des Gebäudes. Es besteht leider keine Möglichkeit, sich Endgeräte-Typ und System zu wünschen.

Sie benötigen ein Telefon bzw. einen Neuanschluss mit Rufnummer für Ihren Arbeitsplatz? Dann sind Sie bei uns richtig.

Auf dieser Seite finden Sie alle benötigten Antragsformulare.

Für ein Telefon wird eine monatliche Grundgebühr in Rechnung gestellt. Zusätzlich fallen für geführte Telefonate auch Gesprächsgebühren an. Details zu diesen Kosten finden Sie hier.

Interne Gespräche sind kostenfrei:

Telefonate innerhalb der TU Darmstadt bzw. innerhalb des Anlagenverbundes (somit auch angeschlossene Einrichtungen im gleichen Rufnummernbereich 06151 16 xxxxx)

Externe Gespräche:

werden gebührenpflichtig verrechnet. Details zu diesen Kosten finden Sie hier

Falls Sie einen Umzug Ihres Arbeitsplatzes vornehmen wollen/müssen, finden Sie hier die Informationen und das dazugehörige Formular.

Hinweis: wenn eine ganze Gruppe oder Abteilung umzieht, erfolgen diese Meldungen gebündelt über einen Umzugskoordinator an uns.

Bei einer Änderung des Namens können wir dies auch für das Endgerät übernehmen. Details finden Sie hier.

Bedeutung „Reservierte Rufnummer“: es besteht die Möglichkeit, sich eine oder mehrere fortlaufende Rufnummern vormerken zu lassen, sodass man diese für die Einrichtung neuer Endgeräte zu einem späteren Zeitpunkt nutzen kann.

Die Reservierung einer Rufnummer kostet 1,- Euro monatlich zu Lasten der Kostenstelle. Dies liegt daran, dass für eine reservierte Rufnummer eine kostenpflichtige Lizenz vorgehalten werden muss.

Neu ab Mitte 2023:

Die Funktion einer Rufnummernreservierung bieten wir nicht mehr an. Bestehende Reservierungen von Kunden können aktuell noch weiter abgerufen werden. Eine Neu-Reservierung oder Erweiterung des Kontingents wird nicht ausgeführt.

Bei Auslandsgesprächen fallen z.T. wesentlich höhere Gesprächsgebühren an. Daher sind Freischaltungen fürs Ausland vom Kostenstellenverantwortlichen freizugeben. Siehe „Telefoneigenschaften ändern“

Für eine Anrufumleitung nach Extern (oder auch externe Rufnummernweiterleitung genannt) wird eine spezielle Berechtigung benötigt. Verbunden mit dieser Umleitung können auch Kosten entstehen. Daher können wir dieses Leistungsmerkmal nicht auf Zuruf ändern. Wir benötigen einen Änderungsantrag, der vom Kostenstelleninhaber bzw. lokalen Admin unterschrieben ist.

Hier finden Sie das Formular

Für die Sprachaufzeichnung steht der Alcatel wie auch Cisco ein eigenständiges Mailbox-System zur Verfügung. Die Sprachboxen je Endgerät sind nicht ab Werk vorhanden, sondern müssen von der Gruppe Netzbetrieb gemäß Ihrem Auftrag angelegt werden.

Nach dieser ersten Initialisierung können Sie eigenständig die Einstellungen für sich abändern. Kosten für die Bereitstellung und Verwaltung der Mailbox sind in der Grundgebühr enthalten.

Alle Details zu Voicemail finden Sie hier:

Alcatel: Ihre Mailbox kann über die Taste am Apparat oder unter der Rufnummer 1999 abgerufen werden.

Cisco: Ihre Mailbox können Sie über die Taste am Apparat abrufen. Diese finden Sie auf dem Tastenfeld, die Taste mit dem Briefsymbol.

Falls Sie Ihr persönliches Passwort für Ihre Mailbox vergessen haben, dann muss dies von den Technikern des HRZ zurückgesetzt werden.

Bitte eröffnen Sie hierzu ein Ticket über unser Supportformular.

Die Voicemail-Bedienungsanleitungen finden Sie hier:

Für Tagungen und andere Veranstaltungen können an vielen Standorten Telefonanschlüsse bereitgestellt werden. Interessenten wenden sich bitte per Webformular oder direkt über das Ticketsystem oder auch per E-Mail (service@hrz.tu-…) an das HRZ zur Klärung, ob an dem Veranstaltungsort Anschlüsse bereitgestellt werden können. Gesprächsgebühren werden den Veranstaltern in Rechnung gestellt.

Sie haben die Wahl, ob Sie Ihre Rufnummer & Name beim Gesprächspartner anzeigen wollen oder nicht. Wenn es Ihnen beliebt, können Sie dies bei jedem Gespräch anders handhaben.

Die Umstellung erfolgt folgendermaßen:

wählen Sie die Tastenkombination „*19“ und dann die Rufnummer Ihres Gesprächspartners. Mit diesem Vorgang schalten Sie die Nummernanzeige sowohl an wie aus.

Tipp: bei Alcatel Endgeräten wird diese Funktion beim Start einer Wahl auch angeboten. Dafür drücken Sie nach dem Abheben des Hörers auf der rechten Seite am Display auf den Button für „Geheim deak./akt.“. Je nach Aktivierung oder Deaktivierung wird die Abkürzung „deak.“ oder „akt.“ angezeigt.

Auch kann man eine Taste fest mit der Funktion belegen.

Hinweis: wenn die Anzeigenunterdrückung aktiv ist, werden dem Partner auch bei ankommenden Gesprächen keine Rufnummern/Namen angezeigt.

Bedeutung: (Situation: Zweitanruf ist eingeschaltet)

Während eines laufenden Gesprächs kommt ein Anruf rein. Der angerufene Teilnehmer erhält nun einen sogenannten „Anklopfton“ signalisiert. Jetzt hat der informierte Teilnehmer die Möglichkeit, das zweite Gespräch anzunehmen. Hierzu muss er die erste Verbindung beenden oder per Rückfrage auf Halten legen. Die Zweite Verbindung kommt dann automatisch zustande.

Wie stellt sich das für einen Anrufer dar ?

Wenn „Anklopfen zulässig“ ist (Zweitanruf = „EIN“), dann bekommt der Anrufende einen Freiton signalisiert.

Wenn „Anklopfen Nicht zulässig“ ist (Zweitanruf = „AUS“), dann bekommt der Anrufende „Besetzt“ signalisiert.

Kann ich zwischen den beiden Varianten umschalten ?

Ja. Diese Funktion ist standardmäßig aktiv (Zweitanruf = „EIN“) und kann individuell deaktiviert werden.

- Alcatel Teilnehmer:

während eines Gesprächs kann dies über eine Taste (im Display ersichtlich) geändert werden. Allerdings wirkt die Umstellung dann erst ab dem nächsten Gespräch. - Cisco Teilnehmer:

die Umstellung erfolgt statisch im System. Sollte hier der Wunsch nach Wechsel Zweitanruf „EIN“ <=> „Aus“ bestehen, dann dies bitte per Ticket bei uns anfragen.

Neben dem einfachen „Hörer abheben und loswählen“ gibt es verschiedene Möglichkeiten der Wahlaufnahme.

Details in der Handhabung und Wirkung sind in diesem Dokument erläutert: Blockwahl (wird in neuem Tab geöffnet)

MFV steht für Mehrfrequenzwahlverfahren. Hierbei wird durch Drücken einer Zifferntaste ein spezifischer Ton erzeugt, der zur Signalisierung an den Gesprächspartner übertragen wird (Tonwahl).

Nachwahl bedeutet, dass in einer bestehenden Verbindung diese Tonwahl genutzt wird, um beispielsweise Telefonkonferenzen, Informationsdienste, Anrufbeantworter usw. zu steuern.

MFV-Nachwahl aktivieren:

- Alcatel: im Gesprächszustand wird im Display „MFV senden“ angezeigt. Zum Aktivieren einfach die Taste daneben drücken.

Alternativ kann die Aktivierung auch mit der Tastenfolge '*' und '0' als Leistungsmerkmal aktiviert werden. - Cisco: im Gesprächszustand wird automatisch jede Benutzung der Zifferntaste als MFV-Signal zum Gesprächspartner übertragen.

Informationen hierzu finden Sie auf folgenden Seiten:

Details hierzu befinden sich auf den Zubehör Seiten:

Zubehör Alcatel

Zubehör Cisco

Die erste Anlaufstelle wäre in dem Fall Ihr IT-Administrator oder der/die Kostenstellenverantwortliche vor Ort an den/die Sie sich wenden können. Falls diese/r keine Informationen über die Telefone und Rufnummern besitzt, können Sie im Telefonverzeichnis der TU-Darmstadt nachschlagen.

Wir stellen einen analogen TK-Anschluss oder einen IP-Port für den Anschluss einer analogen bzw. digitalen Klingelanlage bereit. Einen Service bzgl. Inbetriebnahme und Wartung der Anlage bieten wir nicht. Dies muss der/die Betreiber/in der Klingelanlage selbst regeln. Sollten Sie planen, eine solches System zu nutzen, dann nehmen Sie bitte über das Web-Formular Kontakt mit uns auf.

Speziell für Alcatel Endgeräte

Bei Rauschen oder Unterbrechungen beziehungsweise abgehackten Wörtern während eines Gespräches oder beim Gesprächsaufbau, liegt der Fehler wahrscheinlich an einem defekten Hörer oder einer defekten Hörerschnur.

Wenden Sie sich in einem solchen Fall per Störmeldung bzw. Ticket an uns. Siehe rechts in der Kontakt-Leiste.

Es gibt die klassische 3er Konferenz und eine andere Variante lässt max. eine 29er Konferenz zu.

Details zu Konferenzen sind in der Bedienungsanleitung zum jeweiligen Endgerät beschrieben. Über diesen Link gelangen Sie dort hin.

Hinweis: die Kosten trägt der einladende Anrufer.

Generell sind für Alcatel-Endgeräte keine UC-Funktionalitäten nutzbar. Allerdings könnte der Jabber Client auf dem Rechner installiert und genutzt werden. Bei Fragen hierzu sollten Sie uns per Ticket kontaktieren.

Speziell für Cisco Endgeräte und Applikationen

Das könnte auf ein temporäre Schwäche im Netzwerk hindeuten, evtl. jedoch auch auf einen Defekt am Endgerät (z.B. Hörerschnur).

Sie können dies als Störung bei uns melden und wir kümmern uns um die Fehlerbehebung. Nutzen Sie hierzu den rechts in der Kontaktspalte angebotenen Link zum Web-Formular.

Der Ablauf ist wie folgt:

Sie beginnen mit einem bestehenden Gespräch.

Drücken Sie die Taste Konferenz und führen Sie folgende Schritte aus:

- Geben Sie die Telefonnummer des/der Teilnehmenden ein, den Sie hinzufügen möchten und drücken Sie den Softkey Anruf.

- Warten Sie, bis der/die Teilnehmende den Anruf entgegennimmt (oder fahren Sie in der Zwischenzeit mit dem nächsten Schritt fort).

- Drücken Sie die Taste Konferenz oder den Softkey Konfer. Die Konferenz beginnt.

Wiederholen Sie diese Schritte, wenn Sie weitere Teilnehmer/innen zur Konferenz hinzufügen möchten.

Hinweis:

- schaltet sich ein/e Teilnehmende/r (auch der/die Konferenzstarter/in) raus, verbleiben die anderen Teilnehmenden in der Konferenzschaltung.

- die Kosten trägt der/die einladende Anrufer/in.

Fehlermeldungen

Sie sollten die Zustimmung zum DFN-AAI im IDM-Portal einmal zurück nehmen und wieder erneuern. Die Zustimmung zur Datenweitergabe an DFN erteilen Sie im Identitätsmanagement der TU Darmstadt in Ihrem persönlichen Account unter dem Menüpunkt „Zustimmungen“ (im linken Menü): https://www.idm.tu-darmstadt.de/idmPortal.

TU-GitLab benötigt die Zustimmung der Datenweitergabe im DFN-AAI. Die Authentisierung erfolgt über den Shibboleth-Dienst des DFN (Deutsches Forschungsnetz). Die Zustimmung zur Datenweitergabe an DFN erteilen Sie im Identitätsmanagement der TU Darmstadt in Ihrem persönlichen Account unter dem Menüpunkt „Zustimmungen“ (im linken Menü): https://www.idm.tu-darmstadt.de/idmPortal.

Accounts, die länger nicht genutzt werden, werden automatisch geblockt und müssen wieder freigeschaltet werden. Kontaktieren Sie uns bitte über unser Supportformular. Sollte ein Projekt 12 Monate lang nicht genutzt worden sein, wird beim Nutzenden per E-Mail erfragt, ob das Projekt noch benötigt wird. Erfolgt keine Rückmeldung innerhalb von 8 Wochen, wird das Projekt gelöscht.

Allgemeines

- Mitarbeiter_innen – Hierzu zählen alle Personen, die einen Arbeitsvertrag mit der TU Darmstadt haben und über die Verwaltung des Dezernat VII im SAP eingetragen sind.

- Studierende – Alle Studierenden, welche an der TU Darmstadt regulär eingeschrieben sind und eine Matrikelnummer besitzen.

- Gasthörer_innen – Interessierte, die ohne den Nachweis von Voraussetzungen/ohne den Nachweis einer Hochschulzugangsberechtigung (wie z.B. Abitur) an einzelnen Lehrveranstaltungen der Technischen Universität Darmstadt teilnehmen möchten. Mehr Informationen.

Darüber hinaus gibt es für Personenkreise, die ein berechtigtes Interesse an einer TU-ID haben und nicht zu den oben genannten Gruppen gehören, die Möglichkeit, eine Gast-TU-ID durch Beschäftigte der TU Darmstadt beantragen zu lassen. Siehe dazu unten auch „Wer bekommt eine Gast-TU-ID“.

Mit der TU-ID können Sie sich an vielen IT-Systemen der TU Darmstadt einloggen. Sie benötigen damit nur noch eine Nutzererkennung (TU-ID) und das dazugehörige Passwort. Außerdem brauchen Sie die TU-ID, um eine Athene-Karte erstellen zu lassen.

Weitere Informationen zur TU-ID finden Sie in unserem Servicekatalog.

Wenn Sie nicht standardmäßig eine TU-ID erhalten, aber ein berechtigtes Interesse an einer TU-ID haben, können Sie eine Gast-TU-ID erhalten. Der Antrag kann nur von einer natürlichen Person, die Mitarbeiter_in an der TU Darmstadt ist, gestellt werden. Diese Person ist Ansprechpartner_in und verantwortlich für die Gast TU-ID.

Der Antrag erfolgt durch den/die Mitarbeiter_in über das IDM-Portal im Menübereich „Gast TU-ID“: www.idm.tu-darmstadt.de

Nach Beantragung im IDM-Portal erhalten Sie per E-Mail alle weiteren Anweisungen.

Beispiele für Personenkreise mit berechtigtem Interesse:

- Externe Doktoranden_innen, die an Fachbereichen der TU Darmstadt forschen

- Studentische Hilfskräfte anderer Hochschulen, die für eine Einrichtung der TU Darmstadt arbeiten

- Forschungspartner_innen, Gast-Professor_innen, Emeriti

- Mitglieder der Vereinigung von Freunden der Technischen Universität zu Darmstadt

Ihre TU-ID ist öffentlich. Das Passwort dazu halten Sie geheim!

Notfallkontakt

Als Notfallkontakt geben Sie eine andere persönliche E-Mail-Adresse als Ihre Adresse an der TU Darmstadt an. Oder Sie geben eine Mobilfunknummer an. Der Notfallkontakt wird ausschließlich zur Wiederherstellung des Passwortes benötigt.

Den Notfallkontakt setzen Sie im IDM-Portal (Benutzerportal des Identitätsmanagements), im Bereich Notfallkontakt: www.idm.tu-darmstadt.de/idmPortal

Wenn Sie Ihr Passwort vergessen und noch keinen Notfallkontakt hinterlegt haben, können Ihnen die Mitarbeiter/innen an den HRZ-Service-Theken behilflich sein, vor Ort einen aktuellen Notfallkontakt zu setzen. Bringen Sie hierfür einen Lichtbildausweis mit.

Da diese Serviceleistung nur von Mitarbeiter_innen und nicht von studentischen Hilfskräften durchgeführt werden darf, kommen Sie in der Kernzeit der Servicetheken (üblicherweise 8-16 Uhr) vorbei, oder erkundigen sich gegebenenfalls an der HRZ-Hotline, ob ein/e Mitarbeiter_in anwesend ist.

Passwort und Zugriff auf die TU-ID

Wenn Sie in Ihrem TU-ID-Account einen Notfallkontakt (private Mail-Adresse oder Mobilfunknummer) hinterlegt haben, können Sie über den Link https://www.idm.tu-darmstadt.de/passwordRecovery Ihr Passwort neu setzen. Folgen Sie dabei den Anweisungen. Für weitere Fragen steht Ihnen der HRZ-Service gerne zur Verfügung.

Wenn Sie Ihr Passwort vergessen, aber noch keinen Notfallkontakt hinterlegt haben, können Ihnen die Mitarbeiter_innen an den HRZ-Service-Theken behilflich sein, vor Ort einen aktuellen Notfallkontakt zu setzen.

Bringen Sie hierfür einen Lichtbildausweis mit.

Da diese Serviceleistung nur von Mitarbeiter_innen und nicht von studentischen Hilfskräften durchgeführt werden darf, kommen Sie in der Kernzeit der Servicetheken (üblicherweise 8-16 Uhr) vorbei, oder erkundigen sich gegebenenfalls an der HRZ-Hotline, ob ein/e Mitarbeiter_in anwesend ist.

Passwörter, die seit 02/14 nicht geändert wurden, entsprechen nicht der aktuellen Passwort-Policy.

Folgende Vorgehensweise wird empfohlen: Überprüfen Sie im IDM-Portal im Menü „Notfallkontakt“, ob Sie in Ihrem Account einen Notfall-Kontakt in Form einer privaten E-Mail-Adresse oder einer Mobilfunknummer hinterlegt haben.

Ist ein gültiger Notfall-Kontakt vorhanden, benutzen Sie bitte die Passwort-Wiederherstellung, um ein neues Passwort zu setzen. Die Passwort-Wiederherstellung finden Sie ebenfalls auf der Portaleinstiegsseite:

https://www.idm.tu-darmstadt.de/idmPortal/

Dieses Vorgehen ist nur einmal nötig. Anschließend können Sie Ihr Passwort wie gewohnt im Benutzerportal über „Passwort setzen“ ändern.

Alle, die sich ab März 2014 aktiviert haben, brauchen kein neues Passwort setzen. Sie haben ein gültiges Passwort, das den neuen Anforderungen entspricht.

Sie erhalten einen Aktivierungscode, mit welchem Sie die Aktivierung der TU-ID unter dem Link: http://www.idm.tu-darmstadt.de/activation starten. Zudem werden bei der Aktivierung noch weitere Informationen zu Ihrer Person abgefragt:

- Studierende – Sie benötigen den Aktivierungscode, Ihre Matrikelnummer und das Geburtsdatum

- Gasthörer_innen – Sie benötigen den Aktivierungscode, Ihre Gasthörernummer und das Geburtsdatum

- Mitarbeiter/_innen – Sie benötigen den Aktivierungscode, Ihre Personalnummer und das Geburtsdatum

- Gäste (Gast TU-ID) – Sie benötigen den Aktivierungscode, die Aktivierungsnummer und das Geburtsdatum

Der Aktivierungscode wird Ihnen in Briefform zugesandt, sobald die TU-ID im System angelegt ist. Das geschieht über verschiedene Wege:

- Studierende im ersten Semester – Sie erhalten Ihren Aktivierungscode mit dem Immatrikulationsschreiben/ Studiendatenbogen.

- Gasthörer_innen – Sie erhalten den Aktivierungscode im Bestätigungsschreiben zu Ihrem Antrag auf Gasthörerschaft.

- Neue Mitarbeiter_innen – Sie erhalten ein persönliches Schreiben mit dem Aktivierungscode, welches per Hauspost an Ihre Organisationseinheit versendet wird. Bitte fragen Sie rechtzeitig an Ihrer neuen Arbeitsstelle nach, ob Post für Sie eingetroffen ist.

- Gast (Gast-TU-ID) – Das Schreiben mit dem Aktivierungscode wird an die verantwortliche Person, welche für Sie die Gast TU-ID beantragt hat, per Hauspost versandt.

Wenn Ihnen der Aktivierungscode nicht mehr zur Verfügung steht und Ihre TU-ID noch inaktiv ist, können Sie sich vom HRZ-Service helfen lassen.

Hilfe vor Ort erhalten Sie, wenn Sie mit einem Lichtbildausweis an unsere Service-Theken kommen. Sobald Sie sich ausgewiesen haben, helfen Ihnen unsere Mitarbeiter_innen direkt mit der Durchführung der Aktivierung.

Alternativ können Mitarbeiter_innen das Schreiben mit dem Aktivierungscode per Hauspost an die im System hinterlegte Organisationseinheit senden.

- Studierende – Nachlaufzeit von drei Monaten nach der Exmatrikulation

- Mitarbeiter/_innen – Vier Wochen nach Vertragsablauf

- Gäste (Gast-TU-ID) – Bis zum im Antrag angegebenen Ablaufdatum

Nein, das ist nicht vorgesehen. Sie bekommen eine TU-ID in der Form xy12abcd zugewiesen.

Wenn Sie Ihr Passwort mehrmals hintereinander falsch eingeben, wird Ihre TU-ID für einige Minuten gesperrt. So soll verhindert werden, dass Dritte durch „Trial & Error“ Ihren Account missbrauchen. Wenn Sie sich sicher sind, dass Sie Ihr Passwort noch kennen, warten Sie einige Minuten (ca. 5 min) und versuchen Sie es erneut. Sollten Sie ihr Passwort nicht mehr wissen, lassen sie es über Ihren Notfallkontakt zurücksetzen (Siehe oben: „Ich habe mein Passwort vergessen. Wie kann ich es zurücksetzen?“)

Wir empfehlen Ihnen, ein sicheres Passwort zu setzen, welches Sie sich gut merken können. Tipps dazu finden Sie hier.

Haben Sie ein Passwort, welches kürzer als neun Zeichen ist, könnte dies der Grund sein. Setzen Sie sich über den Notfallkontakt ein neues Passwort, das den Richtlinien entspricht, oder lassen Sie sich bei fehlendem Notfallkontakt vom HRZ-Service vor Ort helfen.

Falls dies nicht zur Lösung führt, schreiben Sie ein Ticket unter Angabe der TU-ID an den HRZ-Service.

Dieses Problem tritt auf, wenn die Option „Verbindung überprüfen“ unter „Einstellungen -> Datenschutz -> Konnektivität“ aktiviert ist. Durch Deaktivieren dieser Option wird das Problem behoben.

Die Tests wurden mit Ubuntu 22.04.4 und dem Cisco Secure Client 5.1.2.42 durchgeführt.

Als alternativer Client existiert OpenConnect (http://www.infradead.org/openconnect).

Für die gängigen Linux-Distributionen gibt es fertige Pakete und für Windows oder MacOS X existieren Portierungen.

Unter Linux können Sie die Verbindung mit „sudo openconnect https://vpn.hrz.tu-darmstadt.de“starten. Oder nutzen Sie die GUI des NetworkManager.

Leider können wir für diese Software keinen Support anbieten.

Allerdings unterstützt die Nutzerberatung des HRZ bei der Installation. Dort ist ein Rechner mit mehreren virtuellen Distributionen zur Demonstration vorhanden.

In den verwendeten Passwörtern sollten nur die Buchstaben ( a-z , A-Z ), Zahlen und die folgenden Sonderzeichen “ $ % & ‘ ( ) * + , – . / : ; < = > ? @ [ \ ] _ { } verwendet werden. Umlaute ( ä ö ü Ä Ö Ü ) sollten nicht verwendet werden. In einigen Betriebssystemen erfolgt die Umsetzung der Sonderzeichen nicht korrekt, was zur Folge hat, dass das Passwort nicht akzeptiert wird.

- Abbruch der Installation

- Meldung: „The VPN client agent was unable to create the interprocess communication depot“

Ursache: Möglicherweise die Einstellung der „Gemeinsamen Nutzung der Internetverbindung“ auf den Netzwerkinterfaces.

Lösung: Deaktivierung dieser Funktion.

1. „Start -> Systemsteuerung -> Netzwerk und Internet -> Netzwerk- und Freigabecenter“ öffnen

2. „Adaptereinstellungen ändern“ anklicken

3. Einen Adapter mit Rechts-Klick anwählen -> „Eigenschaften“ öffnen

4. Unter dem Reiter „Freigabe“ das Häkchen bei „Anderen Benutzern im Netzwerk gestatten, diese Verbindung des Computers als Internetverbindung zu verwenden“ entfernen.

5. Änderung bestätigen und auf „OK“ klicken.

6. Vorgang sofern nötig für jeden weiteren Adapter wiederholen.

- Meldung: „The VPN client agent was unable to create the interprocess communication depot“

Seit dem 25. September 2007 ist der SMTP Port (Port 25) ausgehend für das gesamte Netz der TU Darmstadt gesperrt, d.h. es können keine E-Mails mehr direkt nach außerhalb des TU-Netzes gesendet werden, sondern nur noch über bestimmte Mail-Gateways.

Sie können sich z. B. per WLAN über TUDWeb anmelden, die Verbindung über eduroam funktioniert allerdings nicht. Bitte setzen Sie Ihr Passwort neu und achten Sie auf die Groß- und Kleinschreibung.

Die Meldung besagt, dass der Cisco AnyConnect VPN-Dienst momentan nicht läuft. Dies kann durch einen Windows-Boot-Beschleuniger wie den Lenovo Rapid Boot verursacht werden.

Nach der Deinstallation des Bootbeschleunigers sollte AnyConnect wieder funktionieren.

Der AnyConnect-Client überprüft das Zertifikat der Gegenstelle. Wenn Sie diese Fehlermeldung nur von bestimmten Stellen (z.B. Hotels, Hotspots) erhalten, ansonsten aber keine Fehlermeldung kommt, dann bricht der Netzzugang die SSL-Verbindung auf. In diesem Fall ist eine sichere Übertragung nicht mehr gewährleistet und Sie sollten auf andere Internetzugänge ausweichen.

Erscheint die Fehlermeldung unabhängig vom Internetzugang, dann überprüfen Sie bitte, ob die Telekom-Zertifikate auf Ihrem Endgerät installiert sind und der VPN-Server korrekt mit „vpn.hrz.tu-darmstadt.de“ angegeben ist.

Sollten die oben genannten Ansätze nicht zur Lösung führen, wurde bei der Installation des AnyConnect Secure Mobility Clients ein Tool zur System-Diagnose beigefügt, das zur Problemlösung beitragen kann.

Um die Datei zu erstellen, die an uns gesendet werden soll, muss wie folgt vorgegangen werden:

1. Cisco AnyConnect Secure Mobility Client wie gewohnt starten.

2. „Start -> Alle Programme -> Cisco -> Cisco AnyConnect Secure Mobility Client -> Cisco AnyConnect Diagnostics and Reporting Tool“ auswählen.

3. Voreinstellungen belassen und „Weiter“ klicken.

4. Nach Beendigung entweder über die Funktion „E-Mail-Paket“ oder durch Senden der Datei über das eigene Mail-Programm oder Postfach an netzbetrieb@hrz.tu-darmstadt.de die Ausgabe übermitteln.

Seit dem Februar-Patchday-2015 kann es bei der Verbindung zu der Fehlermeldung „Initialisierung des Verbindungssubsystems ist fehlgeschlagen“ bzw. „Failed to initialize connection subsystem“ kommen.

Zur Umgehung des Problems kann man für das Programm „vpnui.exe“ einen Kompatibilitätsmodus aktivieren. Das Vorgehen ist hier beschrieben. Microsoft und Cisco arbeiten bereits an der Lösung des Problems.

Inzwischen ist ein FixIt für KB3023607 von Microsoft erschienen:

Vor dem Upgrade sollten Sie auf jeden Fall auf die aktuelle AnyConnect-Version umstellen. Verbinden Sie sich dafür mit dem VPN-Gateway und führen den Update durch.

Sollte es nach dem Windows-Upgrade dennoch zu Problemen kommen, deinstallieren Sie bitte den AnyConnect-Client komplett (Start/Systemsteuerung/Programme und Funktionen) und starten danach den PC neu. Nun können Sie AnyConnect neu installieren.

Alle Fragen und Antworten zum Service finden Sie in dieser FAQ.

Installationseinstellungen / Erweiterungen

Der V-Server wird inklusive Netzwerk-, Firewall-Konfiguration und sonstiger relevanter Systemeinstellungen bereitgestellt und befindet sich in einem aktuellen Patchzustand.

Windows:

- Für jede Betriebssystemversion wird aus einem Template ein neuer V-Server geklont. Bei diesem Vorgang wird automatisiert der Servername übernommen und über das Microsoft Tool sysprep eine neue SID für den Server generiert.

Linux:

- Ein V-Server wird mit Hilfe einer sogenannten „unattended installation“ vollautomatisch erzeugt.

Windows:

- Die Installation erfolgt in einer einzigen Partition C: ; zusätzlich existiert eine für das System reservierte Partition.

- Die Aktivierung der Server-Lizenz erfolgt automatisch über den KMS Server des HRZ.

- Die Grundinstallation des Servers erfolgt in englischer Sprache.

- Der IPv6 Netzwerkstack wird komplett über einen Registryeintrag deaktiviert.

- Es wurden keine Tools zur Anzeigenveränderungen wie z.B. classic Shell installiert.

- Zusätzliche Software wird nicht installiert.

- Root V-Server werden nicht in die Domäne des HRZ aufgenommen.

- Der Servername wird von der Gruppe Systembetrieb nach einem Namensschema festgelegt.

Linux:

- Die Softwareausstattung entspricht einer Minimalinstallation der jeweiligen Distribution.

- Die Grundinstallation des Servers erfolgt in englischer Sprache.

- /boot liegt in einer eigenen Partition. Das root-Dateisystem und der swap-Bereich befinden sich in einem LVM.

- Der IPv6 Netzwerkstack wird komplett über einen Bootparamater deaktiviert.

- Das klassische Namensschema der Netzwerkkarten („eth0“) wird trotz system beibehalten. Dies wird mit Hilfe eines entsprechenden Bootparametes realisiert.

- Sobald in der Virtualisierungsumgebung die Hardwareerweiterung abgeschlossen ist, kann sie direkt im Betriebssystem genutzt werden.

- CPU-, RAM- und Festplattenerweiterung können in Absprache mit dem Kunden durchgeführt werden. Systemzeiten und Auswirkungen sind von der jeweiligen Serverkonfiguration abhängig.

Netzwerk und Firewall

Das Subnetz/IP Adresse für den Server wird durch das HRZ vorgegeben oder muss im zentralen Serverraum verfügbar sein.

- Die lokale Firewall ist standardmäßig aktiv und blockiert alle nicht explizit freigegebenen Ports.

- Der Remotezugriff wird auf das TU-Netz beschränkt und erfolgt

- bei Windows über RDP

- und bei Linux über SSH.

- Die Regelungen zur Bordergateway Firewall der TU Darmstadt gelten auch für diesen Server.

- Der Kunde ist nach Übergabe des Servers für die lokalen Firewallregeln selbst verantwortlich.

- Die Gruppe Systembetrieb meldet den Server mit einem vorgegebenen Namen (FQDN) in der zentralen Netzverwaltung an. Weitere Aliaseinträge kann der Kunde in seinen eigenen Domains registrieren lassen.